Introduction

La défaillance d'une partie importante d'un réseau peut avoir des conséquences graves pour le fonctionnement d'une entreprise. Un constat conforté par la place plus importante du réseau dans les interactions des sociétés modernes et en voie de développement.

Lorsqu’un problème survient donc, les techniciens doivent être capables d'analyser rapidement et efficacement le problème et d'en déterminer la cause afin de résoudre les problèmes. C’est le dépannage. Il se fait sur le réseau qui lui, est l’ensemble des éléments physiques et virtuels nécessaire à l’échange de données entre ordinateurs par le biais d’un réseau de télécommunication. C’est pour cela que dépanner un réseau nécessite une bonne connaissance de l'ensemble des protocoles utilisés pour le transfert des données sur Internet à savoir la suite TCP/IP.

Dans le modèle TCP/IP, la couche 1 est celle qui garantir la parfaite transmission des données. Le technicien doit savoir isoler et corriger efficacement les problèmes liés à cette couche. C’est dans ce contexte que s’inscrit notre thème « DEPANNER SON INSTALLATION RESEAU : CAS DE LA COUCHE 1 DU MODELE TCP/IP ».

Cette étude vise à répondre à la question : Comment résoudre les pannes réseau de la première couche du modèle TCP/IP ? L’objectif principal étant d’assurer une haute disponibilité du réseau informatique, il s’agira, de façon spécifique, de présenter une méthodologie pour diagnostiquer les problèmes de la couche accès réseau et résoudre les problèmes détectés.

Outre l’Introduction et la conclusion, ce travail comporte trois parties. Le premier présente le contexte d’étude. La deuxième traite de la méthodologie adoptée et du matériel. Le troisième, quant à lui, présente les résultats obtenus et difficultés rencontrées.

Contexte

I.1) L’entreprise d’accueil : son historique, son évolution et son activité

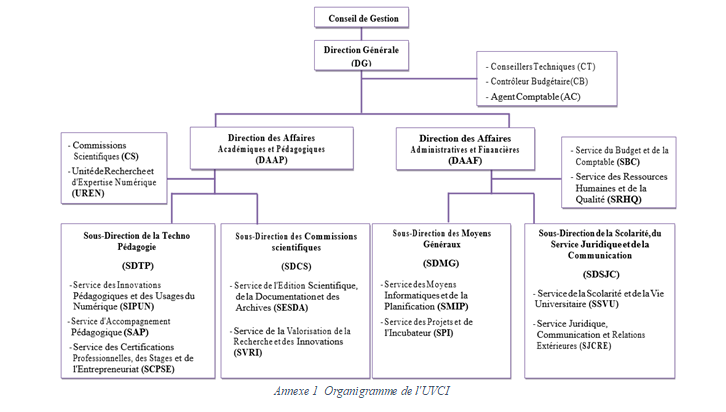

L’Université Virtuelle de Côte d’Ivoire (UVCI) est un Établissement Public Administratif (EPA) créée par le décret N°2015-775 du 09 Décembre 2015. Sa création est le résultat d’un long processus favorisé par la volonté politique du Ministère de l’Enseignement Supérieur et de la Recherche Scientifique, à vouloir répondre au nombre de plus en plus croissant de bacheliers qui se présentent aux portes des universités chaque année, au déficit en infrastructures et d’améliorer la qualité de l’offre de formation en vue de relever le taux d’employabilité des diplômés. Sa principale mission est de développer et vulgariser l’enseignement à distance à travers les Technologies de l’Information et de la Communication. L’UVCI est sous la responsabilité d’un Conseil de Gestion (CG) dont les pouvoirs sont confiés à un Directeur Général (DG). Le Directeur Général, le Prof Koné Tiémoman est aidé dans sa tâche par deux Directeurs Centraux : le Directeur des Affaires Académiques et Pédagogiques (DAAP) et la Directrice des Affaires Administratives et Financières (DAAF). Les Directions sont organisées en sous-directions, auxquelles sont rattachés des services pour mener à bien les activités (Annexe 1) . En 2017, l’institution a aménagé dans ses nouveaux locaux sis au II Plateau Vallon près du tribunal du commerce. (Annexe 2).

L’UVCI a été officiellement lancée le 16 novembre 2017. En plus des conventions de partenariats signées avec Cisco et Microsoft ce jour, elle a acquis 14 conventions national et 03 à l’international avec des structures des secteurs public, privé, de l’enseignement et de la formation. Elle s’est dotée d’un Incubateur et d’un Fablab pour l’accompagnement des porteurs de projets de l’institution et la création de solution numérique. Le 13 décembre 2018 fut lancé sa plateforme MOOC.

L'Université Virtuelle de Côte d'Ivoire est une Université publique d'enseignement à distance axée sur le numérique éducatif. Plus de 4700 étudiants sont formés au numérique éducatif dans la filière Informatique des Sciences du Numérique ouvert avec 6 spécialités à savoir E-commerce et marketing Digital (CMD) et Communication Digital (COM)l, Développement d’application et e-service (DAS), Base de données (BD), Multimédia et Art Numérique (MMX) et Réseau et Sécurité Informatique (RSI). Les cycles Master et Doctorat sont depuis peu ouverts.

I.2) Service d’affectation

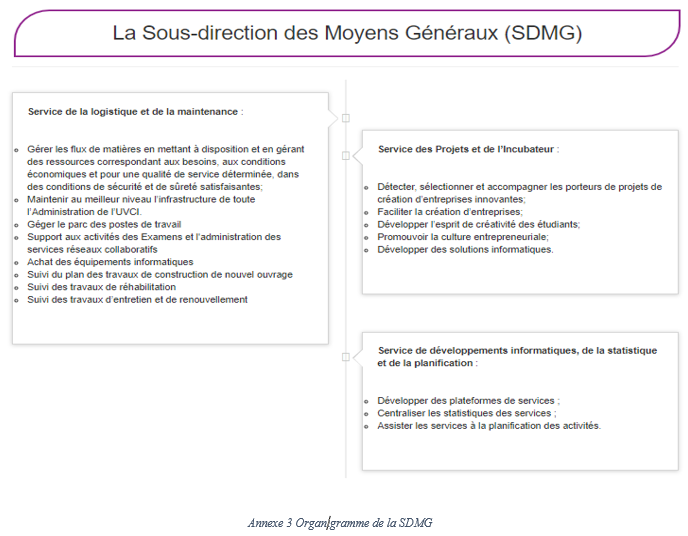

Nous avons effectué notre stage au sein du Service de la logistique et de la maintenance. Il constitue avec le Service de développements informatiques, de la statistique et de la planification et le Service des Projets et de l’Incubateur, l’un des trois services de la Sous-direction des Moyens Généraux (SDMG).

Notre service a pour mission de gérer les flux de matières en mettant à disposition et en gérant des ressources correspondant aux besoins, aux conditions économiques et pour une qualité de service déterminée, dans des conditions de sécurité et de sûreté satisfaisantes, maintenir au meilleur niveau l’infrastructure de toute l’Administration de l’UVCI, gérer le parc des postes de travail Support aux activités des Examens et l'administration des services réseaux collaboratifs, l’achat des équipements informatiques, le suivi du plan des travaux de construction de nouvel ouvrage, des travaux de réhabilitation et des travaux d’entretien et de renouvellement.

Quant aux deux autres, ils permettent respectivement d’organiser, évaluer l’évolution de l’université et accompagner les étudiants dans la réalisation de leur projet. (Annexe 3)

I.3) Etude de l’existant

Il est essentiel de disposer d’informations précises sur l’infrastructure réseau physique et les problèmes qui ont une incidence sur le fonctionnement du réseau. En effet, ces informations affectent une grande partie des décisions que nous allons prendre dans le déploiement de la solution d’interconnexion.

Pour rassembler les informations relatives à l’organisation de l’existant, il nous faudra faire un inventaire.

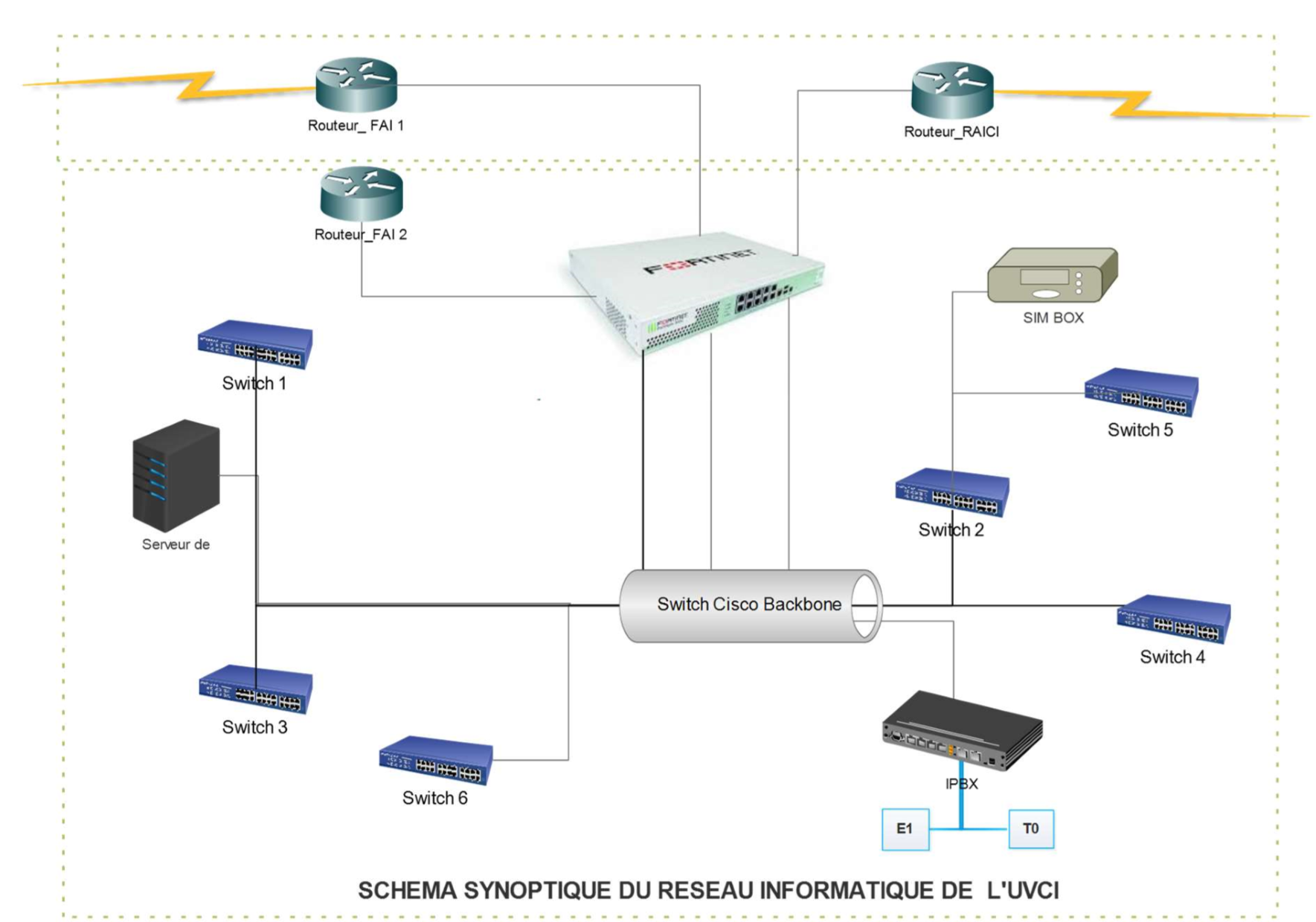

Le recensement des composantes de base du réseau a donnée :

- FOTINET : Il fournit des solutions de sécurité haute performance qui protègent le réseau, les utilisateurs et les données contre des menaces en évolution permanente

- SIM BOX : Il sert faire des appels à travers ses différentes cartes SIM et les dispatches automatiquement selon les réseaux téléphoniques grâce à une antenne relais ou BTS.

- IpBx : C’est un autocommutateur téléphonique privé utilisant le protocole internet (IP) pour gérer les appels téléphoniques dans une entreprise, en interne sur son réseau local.

- T0 : C’est des numéros fixes groupés. A une T0, nous avons une tête de ligne et quatre (4) autres lignes

- E1 : Il est directement connecté à un switch et permet de faire des appels téléphoniques aux personnes qui en ont le droit.

- Switch Cisco : Il permet le routage Intra-VLAN et interconnecte tous les commutateurs du LAN aux équipements de sécurité.

L’UVCI dispose d’un réseau local alimenté par deux fournisseurs d’accès Internet. Un débit de 10 Mb/s (Faisceaux Hertzien) est essentiellement réservé à la navigation, et pour la fibre Optique 2 Mb/s sont pour la voie et 8 Mb/s pour la navigation internet.

L’institution a dupliqué son accès à internet, dans le but d’assurer la redondance du réseau. Par exemple, en cas de coupure d’internet d’un fournisseur, l’autre assure la continuité de la connexion internet.

L’architecture du LAN de l’UVCI est la suivante :

L’UVCI dispose d’un réseau local alimenté par deux fournisseurs d’accès Internet. Un débit de 10 Mb/s (Faisceaux Hertzien) est essentiellement réservé à la navigation, et pour la fibre Optique 2 Mb/s sont pour la voie et 8 Mb/s pour la navigation internet.

L’institution a dupliqué son accès à internet, dans le but d’assurer la redondance du réseau. Par exemple, en cas de coupure d’internet d’un fournisseur, l’autre assure la continuité de la connexion internet.

Le point fort de ce réseau est sa sécurisé. Un pare-feu filtre les informations qui arrivent sur le réseau local. Les équipements sont dans une salle des machines et disposent d’onduleurs et de refroidisseurs.

Toutefois, il est a noté que plus le système gagne en complexité et qu’il est sollicité, des problèmes de connectivité surviennent. Par exemple, nous avons remarqué une performance réseau inférieure à celle de la planification initiale, une perte de connectivité, utilisation élevée de l’Unité Centrale et des messages d’erreurs de console pour ne citer que ceux-ci. Les symptômes observés concernent pour la plupart la couche accès réseau mais, cela n’exclut pas l’éventualité que si la panne survient sur une seule couche, ce soit tout le réseau qui peut en être affecté. Ce point est donc à travailler en urgence.

I.4) Le cahier de charge

Nous voulons limiter les interruptions réseau engendrés au niveau de la couche accès réseau. Pour atteindre cet objectif nous allons présenter :

- TCP/IP et la couche accès réseau pour mieux les comprendre ;

- Une procédure afin de faire un diagnostic précis du problème ;

- Les outils de surveillance des réseaux et de résolution de pannes.

Notre approche peut s’appliquer tant au réseau de l’UVCI qu’a celui d’une autre entité.

Conception

II.1) Méthode et outils

PREREQUIS POUR NOTRE ETUDE

Un atout clé du technicien pour assurer un dépannage efficace est sa connaissance du fonctionnement normal du réseau. Il peut ainsi reconnaître rapidement toute anomalie. Nous allons donc présenter la suite TCP/IP et les symptômes et causes des problèmes de la couche Accès réseau.

- TCP/IP

- Couche Accès réseau

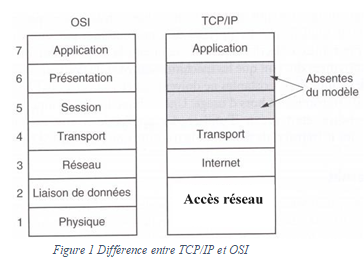

TCP/IP (Transmission Control Protocol / Internet Protocol) est une suite de protocole développé par le DoD (Department of Defense). Il est antérieur à la normalisation ISO et provient de deux protocoles majeurs d’internet. Son objectif est de maintenir la disponibilité du système même en cas de panne de sous-réseaux et permettre divers types d'applications telles que transfert de fichiers, transmission de la parole en temps réel. On le préfère à OSI car il est plus orienté pratique tandis que OSI correspond à une approche plus théorique. TCP/IP est également un modèle en couche qui aide à séparer le problème en différentes parties (les couches) selon leur niveau d'abstraction. Il comprend quatre couches à savoir : Accès réseau, Internet, Transport et fusionne les couches session, présentation et application du modèle OSI en la couche Application. Nous détaillerons la couche accès réseau car c’est elle qui nous intéresse mais sur http://www.frameip.com/ vous pourrez avoir des informations complémentaires sur les autres couches.

La couche accès réseau (couche 1) TCP/IP correspond aux couches OSI physique et liaison de données. Elle communique directement avec le support réseau et fournit une interface entre l'architecture du réseau et la couche Internet, et spécifie la forme sous laquelle les données doivent être acheminées. Elle prend en charge la coordination de la transmission de données (synchronisation), le formatage des données, la conversion des signaux (analogique/numérique), l’acheminement des données sur la liaison, le contrôle des erreurs à l'arrivée, … Pour détecter un problème à ce niveau, il faut connaître les symptômes et causes potentielles du problème. En voici quelques-uns des Symptômes les plus courants : Goulots d’étranglement sur le réseau ou encombrement, nombre excessif de diffusions, aucune fonctionnalité ou connectivité au niveau de la couche réseau ou plus haut. On les constate très souvent en cas de problèmes d’alimentation, défaillances matérielles, erreurs de configuration d’interface, dépassement des limites de conception, erreurs d'encapsulation, erreurs de mappage d'adresse, erreurs de trames, défaillances ou boucles STP.

II.1.1) Méthodologie de dépannage

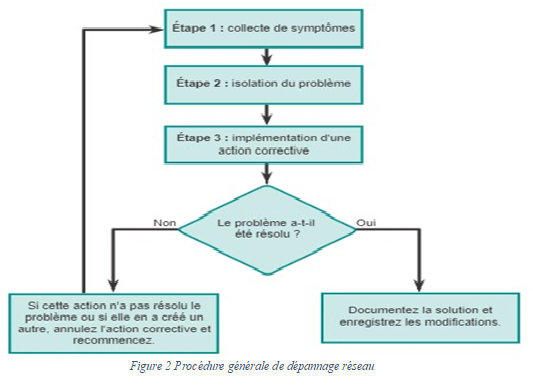

La procédure de dépannage réseau comporte les mêmes étapes quand il s’agit de diagnostiquer un problème. En générale, une procédure de dépannage couramment utilisée et efficace repose sur une approche scientifique. Elle comprend trois étapes clés, comme l'indique la figure 2 ci-dessous.

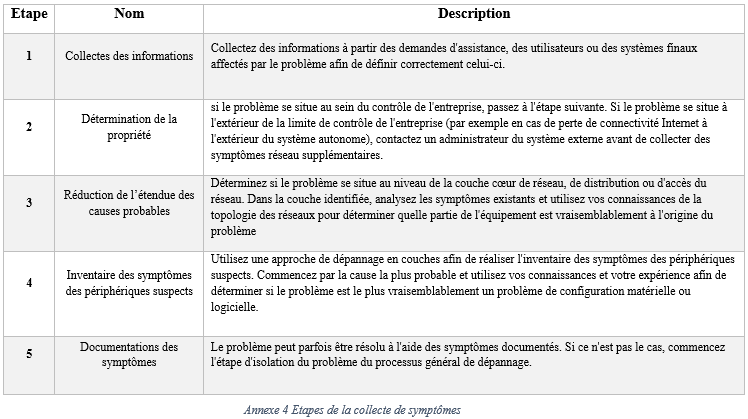

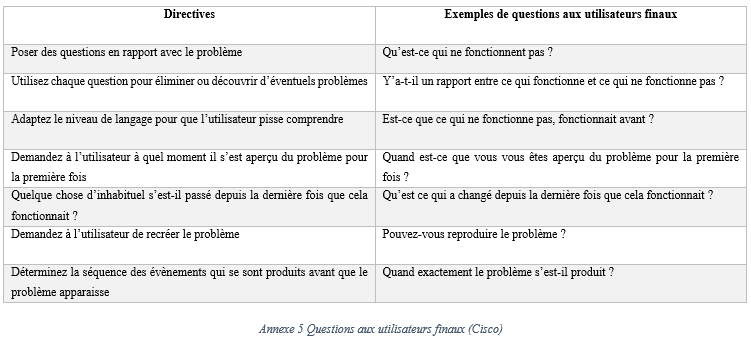

A l’étape 1, le dépannage consiste à collecter et documenter des symptômes du réseau, des systèmes finaux et des utilisateurs. L’administrateur réseau détermine également les composants du réseau affectés et compare la nouvelle fonctionnalité du réseau avec la ligne de base (Annexe 4) . Des outils peuvent être utilisé à cette étape quoiqu’une conversation avec l’utilisateur où l’administrateur pose des questions du type « le problème se limite-t-il à un seul périphérique, à un groupe de périphériques ou à un sous-ensemble complet du réseau ? » est souvent très utile (Annexe 5) .

Deuxièmement, l'isolation du problème est le processus consistant à éliminer les théories aux causes probables jusqu'à ce qu'un problème unique ou un ensemble de problèmes ait été identifié comme cause. Concrètement, l’administrateur réseau analyse les caractéristiques des problèmes au niveau des couches logiques du réseau afin de pouvoir sélectionner la cause la plus probable.

Enfin (étape 3), après avoir identifié la cause du problème, celui-ci s'efforce de le résoudre en implémentant, en testant et en documentant les solutions possibles. Il peut décider en fonction de l'impact des modifications nécessaires sur les utilisateurs et le réseau si cette solution peut être implémentée immédiatement ou reportée à plus tard. Parfois, une solution provisoire peut être mise en œuvre en attendant la résolution réelle du problème. Cependant, dans la mesure où les mesures correctives implémentées engendrent de nouveaux problèmes, l’administrateur réseau doit recommencer depuis l’étape 1 après les avoir supprimés.

Il ne faut surtout pas oublier, une fois le problème résolu, d’informer toutes personnes impliquées dans le processus de dépannage. La documentation adéquate de la cause et de la résolution du problème permettra aux autres techniciens d'assistance d'éviter la répétition de problèmes similaires à l'avenir.

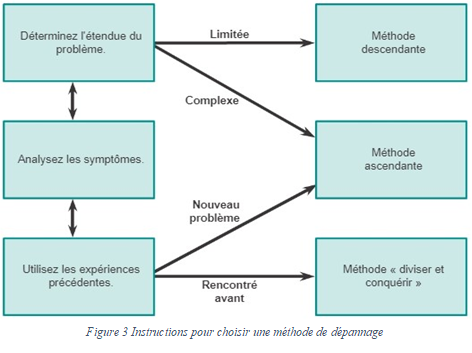

Les administrateurs réseau et le personnel assistant sont en grande partie occupés par les tâches de dépannage réseau. Le modèle en couche de la suite TCP/IP permet à l’administrateur réseau d’analyser chaque couche du réseau. En fonction des supposés causes du problème, les méthodes utilisées diffèrent d’une couche à une autre. Il y’en a trois qui vont monopoliser notre attention notamment la méthode descendante, méthode ascendante et la méthode Diviser pour mieux régner.

- Méthode ascendante : Dans le cas de la méthode ascendante, l’examen des couches débute par la couche accès réseau (composée de la couche physique et liaison de donnée et protocole du modèle OSI), puis l’un après l’autre viennent les couches 2 ;3 et 4. Comme de nombreux problèmes sont liés à la couche 1, cette méthode s’avère souvent efficace même si elle nécessite la vérification de chacun des périphériques et interfaces du réseau pour trouver la cause au problème.

- Méthode descendante : Ici, l’analyse débute par les applications défaillantes de l’utilisateur final. Cette méthode est adaptée pour des problèmes de type logiciel bien que harassante. En effet, il faut effectuer une vérification sur chaque application réseau en vue de déceler l’application défaillante.

- Méthode Diviser pour mieux Reigner : L’administrateur réseau choisi sur la base de son expérience et des symptômes recueilli une couche qu’il analyse. Si elle fonctionne alors il suppose que les couches inférieures fonctionnent elles aussi. Dans le cas contraire, l’administrateur peut descendre plus bas dans le modèle de couche TCP/IP pour trouver le problème. L’inconvénient de cette méthode est qu’elle requiert plus d’expertise que les méthodes précédentes.

Le choix d’une méthode judicieuse s’impose à l’administrateur réseau pour gagner en efficacité. Même s’il est fonction d’une situation donnée, il faut tenir compte des instructions contenu dans la figure 3 cidessous pour faire son choix. Dans notre cas, la méthode qui convient pour le dépannage de la couche accès réseau, est la méthode ascendante. Elle permettra de débuter directement l’analyse de ladite couche.

L’explication de cette figure est la suivante : à la suite de l’analyse des symptômes, l’administrateur peut sur la base des expériences précédentes utiliser la méthode ascendante ou la méthode « diviser et conquérir » pour les problèmes déjà croisés. Il lui est également possible de déterminer l’étendue du problème et décider d’user de la méthode descendante ou ascendante en fonction de la complexité du problème.

II.1.2) Outils de dépannage

Pour aider l’équipe en charge de la résolution des problèmes réseau, un grand nombre d’outils existent. Ils sont soit logiciel ou matériel et permette de collecter et analyser les anomalies sur le réseau.

Les outils logiciels de dépannage réseau couramment utilisé sont :

Bases de connaissance : Les bases de connaissance sont des outils gratuits, le plus souvent en ligne, qui fournissent des informations sur le matériel et les logiciels des fournisseurs de périphériques réseau. Celui de Cisco contient des procédures de dépannage, des guides d'implémentation et des livres blancs originaux relatifs à la plupart des aspects des technologies réseau. Il est accessible sur Cisco Outils et ressources (Tools & Resources) du site Web https://www.cisco.com

Analyseur de protocoles : Il capture le trafic réseau en ciblant un protocole ou l’ensemble du trafic depuis et vers certains périphériques et présente les informations recueillis dans un format facile à utiliser. Les informations affichées par un analyseur de protocole incluent les couches physiques, liaison de données et protocole, ainsi que la description de chaque trame. Wireshark est l’un des analyseurs de protocole les plus utilisés. Il dispose de fonctionnalités variées adéquates aux grands réseaux, une grande communauté et est gratuit. Pour en savoir plus sur wireshark consultez https://www.wiresharkbook.com

Outils de système et gestion du réseau : Ces outils permettent d’analyser et de corriger les problème réseau. Ils offrent également aux administrateurs la possibilité de surveiller les périphériques distants sans les contrôler physiquement. En plus de NMS, logiciel de système de gestion de réseau, CiscoView, HPBTO (autrefois OpenView) et SolarWinds sont beaucoup utilisés.

Les outils matériels de dépannage réseau habituellement utilisés sont :

Analyseurs de câble : Ce sont des appareils portables spécialisés et multifonction capable de tester et certifier les différents types de communication de données. Une fois la collecte des données terminée, l’analyseur de câble peut transférer ses informations sur un logiciel PC en vue de créer des rapports à jour. Il est à noter que les analyseurs de câble les plus avancées comprennent des diagnostics qui détermine la distance jusqu’à une cassure dans un câble et identifient les actions correctives pouvant être entreprise.

Analyseur réseau portables : Ce sont des appareils portables utilisés pour le dépannage des VLAN. En les branchant n’importe où dans le réseau, un ingénieur peut avoir la configuration du VLAN, identifier les principaux émetteurs, analyser le trafic et afficher les détails de l’interface. Comme l’analyseur de câble, cet analyseur peut utiliser un logiciel de surveillance réseau dédié sur PC pour analyser et dépanner le réseau.

Module d’analyseur réseau Cisco (NAM, Network Analyser Module) : Un module NAM est une interface qui génère des rapports sur le trafic nécessitant des ressources réseaux critiques. Il peut être installé sur les commutateurs de la gamme Cisco Catalyst et Cisco et offre un graphique du trafic issu des commutateurs et routeurs du réseau local et distant. Ce module peut également capturer et décoder des paquets. De plus, il est en mesure de surveiller les temps de réponse afin d’identifier un problème d’application sur le réseau ou le serveur.

Le processus permettant de diagnostiquer une panne fait intervenir plusieurs outils logiciels et matériels de dépannage de réseau. Ainsi les outils susmentionnés peuvent tous être utilisées. Dans notre cas, à savoir pour dépanner le niveau 1 de TCP/IP, ceux qui peuvent être utilisé en dehors des commandes de bases contenu dans le tableau ci-dessus sont les bases de connaissances, SolarWinds et le module NAM car ils permettent d'identifier, de réparer et d'empêcher les futurs problèmes de connectivité pour les réseaux des grandes institutions.

Réalisation

Les problèmes de réseau sont variés et il n'existe malheureusement pas une unique technique de dépannage Toutefois, grâce à la mise en œuvre d'une approche structurée pour le processus de dépannage, un administrateur peut diminuer le temps nécessaire au diagnostic et à la résolution d'un problème.

III.1) Depannage de la couche 1 : cas d’étude

Le scenario que nous utiliserons dans l’ensemble de cette partie est le suivant : Dans l’entreprise où nous travaillons actuellement, une récente mise à jour sur une portion du réseau a rendu impossible les communications entre les utilisateurs du même Vlan. Il nous est demandé de le rendre à nouveau fonctionnel.

Pour résoudre ce problème, c’est la méthode ascendante que nous allons utiliser à cause de l’absence de connectivité de bout en bout. Nettement, nous allons tester la connectivité entre les PC du même VLAN, analyser les problèmes de connectivité et terminer par implémenter la solution et tester à nouveau la connectivité.

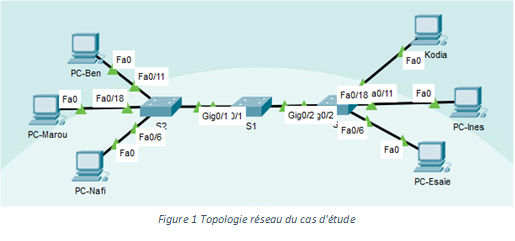

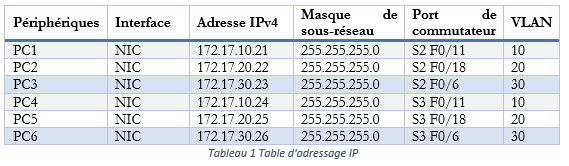

L’exercice se fera sur Cisco packet tracer (se référer à la webographie pour plus d’informations) et la topologie réseau ainsi que la table d’adressage ci-dessous sont celles de la portion du réseau à dépanner.

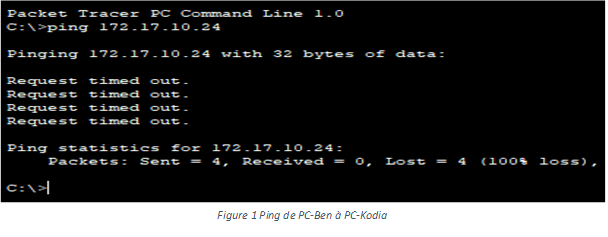

III.1.1) Test de la connectivité entre les PC du même VLAN

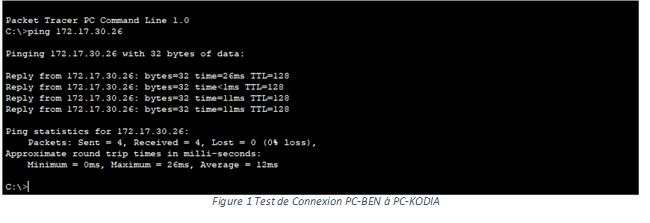

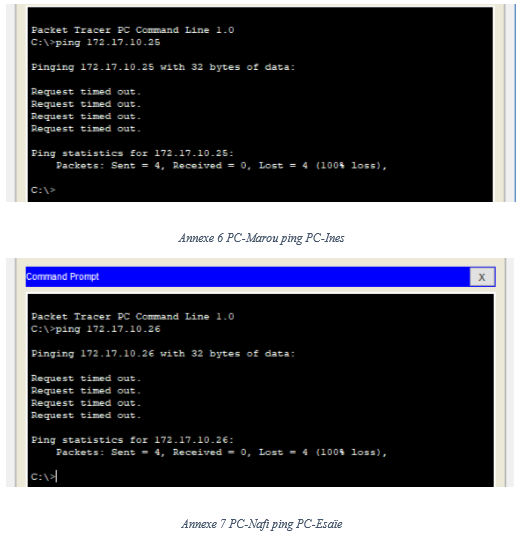

À partir de l'invite de commande de chaque PC, nous allons envoyer une requête ping entre les PC du même VLAN. Dans la figure 3, nous constatons que PC de Ben et celui de Kodia ne peuvent pas communiquer. La même chose se produit entre les PC-Marou, PC-Ines et PC-Nafi, PC-Esaïe (annexe 6,7).

III.1.2) Analyse des problèmes de connectivité en collectant des données

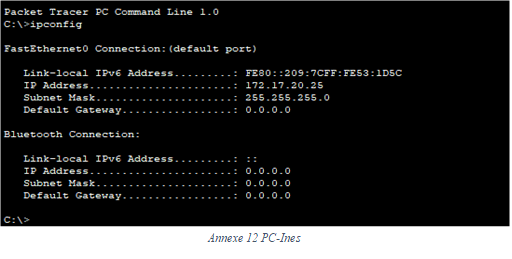

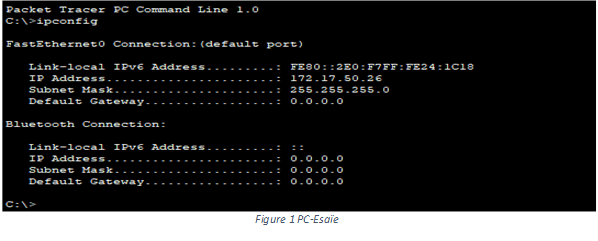

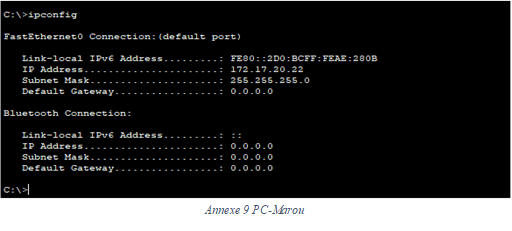

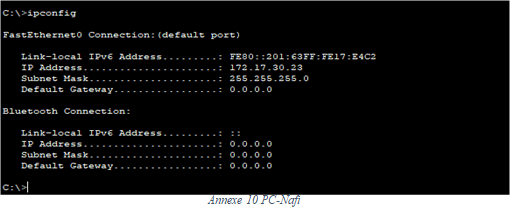

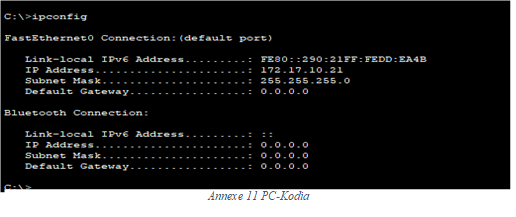

Pour effectuer la vérification, nous allons entrer la commande ipconfig dans l’invite de commande (cmd) de chaque ordinateur. Elle va nous permettre de visualiser l’adresse IP et le masques sous-réseaux qui leur sont assignés. Par la suite, ces résultats seront comparés à ceux de la table d’adressage.

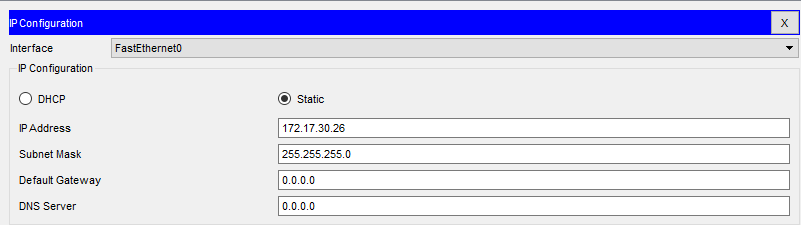

Après vérification, seul le PC-ESAÏE est configuré avec l’adresse 172.17.50.26 au lieu de 172.17.30.26. Pour vous assurer des resultats des autres PC, vous pouvez consulter les 11 .

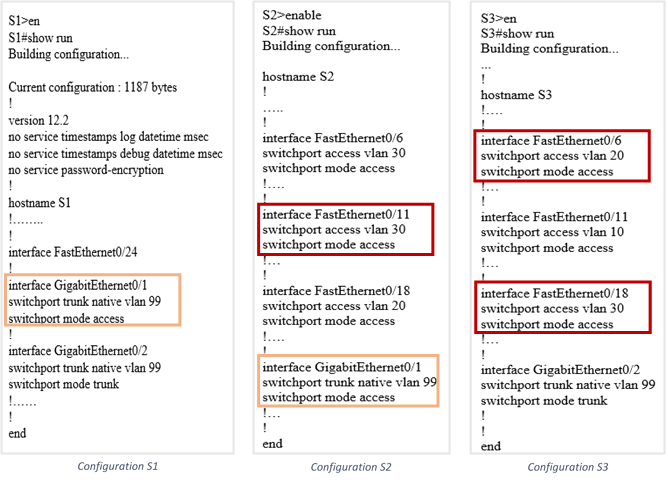

Cette phase consiste à contrôler que les ports sont attribués aux VLAN adéquat, également qu’ils sont connectés aux périphériques et configurés pour le mode approprié.

Pour ce faire nous allons exécuter la commande show run sur S2 et S3. Cette commande nous permet de regarder la configuration en cours du commutateur sur lequel elle est effectué. Nous aurions pu utiliser Show vlan brief mais cette commande ne fait qu’établir une correspondance entre les vlan et les ports existant sur le commutateur sans donner son mode de configuration.

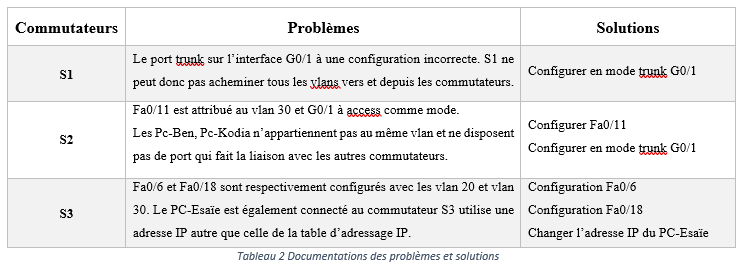

Ici, nous allons Indiquez les problèmes et les solutions autorisant ces PC à s'envoyer mutuellement des requêtes ping. Ces éléments sont consignés dans le tableau ci-dessous.

III.1.3) Implémentation de la solution et test de la connectivité

Sur Pc-Esaïe :

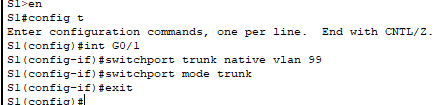

Sur S1 :

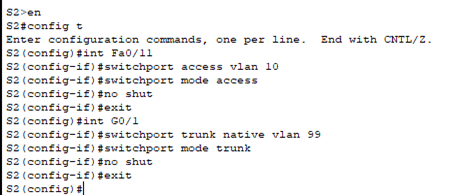

Sur S2 :

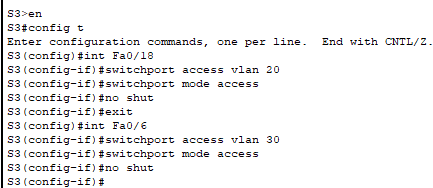

Sur S3 :

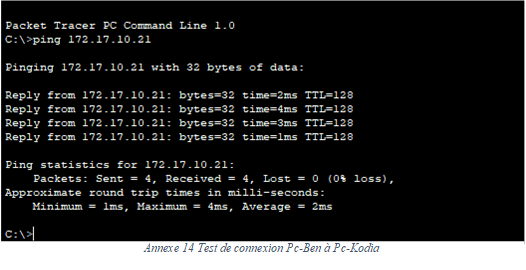

Une fois que nous avons correctement configuré les adresses IP, les interfaces et port trunk, nous pouvons tester la communication entre les ordinateurs du même Vlan par l'intermédiaire d'un simple ping par exemple du poste 172.17.30.23 vers 172.17.30.26. Les autres tests sont visibles sur les annexes 12 et 14.

Nos Vlans sont maintenant opérationnel et les ordinateurs du même vlan peuvent désormais échanger.

III.2) Bilan du stage

Au cours de ce stage, différentes sortes d’activités m’ont été confiées :

- Installation de câblage et d’appareils réseaux

- Installation, configuration, maintien des services de clients/serveurs

- Configuration d’équipement réseau et contrôle régulier de l’activité réseau

- Configuration de compte, réseau et partage sur windows et Linux

- Conseiller et accompagner le personnel dans l’utilisation du réseau.

III.2.2) Apport du stage

Au cours de ce stage, nous avons beaucoup appris. Nous pouvons regrouper les apports de cette expérience professionnelle en deux idées à savoir les compétences acquises et les difficultés rencontrés.

Ce stage nous a permis d’acquérir des compétences techniques et des valeurs de travail. Plus exactement :

- Nous avons eu l’opportunité d’appliquer des connaissances déjà acquises et d’en développer de nouvelles, de rencontrer des professionnels de la sécurité des systèmes d’informations (SSI), de m’adapter au travail en équipe, d’apprendre, de faire preuve de rigueur et de créativité dans mon travail.

- Ce stage nous a permis d’acquérir et développer mes compétences comme la méthodologie, l’organisation dans mon travail, mais aussi des qualités relationnelles comme l’écoute, faire preuve d’empathie et toujours adapter mon discours par rapport aux degrés de connaissances informatiques des utilisateurs.

- Les activités étant assez variée, nous avons : consolidé nos connaissances des modèles OSI et TCP/IP, installer et configurer du nouveau matériel, simulé des pannes sur des portions du réseau pour analyser leurs composants à l’aide des simulateurs GNS3, Cisco Packet tracer et Wireshark, documenter et résolu des problèmes réseaux et appris quand les transmettre et pour finir enrichie notre vocabulaire technique.

Durant notre séjour, nous avons rencontrés trois difficultés majeures desquelles nous avons énormément apprises.

- Nous devions collaborer à distance avec notre encadreur. Et même si notre formation s’est déroulée à 70% en ligne, pour la rédaction de ce rapport de stage, ce n’était pas choses aisés. Cela a doublé notre temps de recherche. De plus, nous devions être attentif aux instructions reçues de l’encadreur.

- La plus grosse difficulté qu’on a rencontrée concerne le stress. Lorsque l'on est confronté à un problème quelconque, il peut arriver que l'on ne parvienne pas à le résoudre, que l'on ne comprenne pas pourquoi cela ne fonctionne pas. Et très vite, cela donne naissance au stress et à la panique. Ce stage a permis d'apprendre à relativiser, à ne pas se précipiter, à garder son calme et essayer de chercher des solutions sans paniquer.

- Au niveau organisationnel, le manque de temps ne nous a pas permis d’effectuer un travail encore plus satisfaisant. En effet, parallèlement au stage, nous devions poursuivre une formation à la certification Cisco CCNA entamé en mars 2019. Aussi, notre équipe projet devait finaliser une application mobile pour un restaurant et entamer la mise en place du réseau d’une pharmacie de Divo. Avec l’autorisation de notre établissement d’accueil, nous avons donc travaillé à auteur de quatre jours par semaine sur toute la période du stage. Cette contrainte, nous a appris cependant à gérer efficacement notre temps, à poser les bonnes questions au maître de stage, et pour finir, à réaliser simultanément plusieurs tâches tout en étant productif.

conclusion

Le dépannage réseau est un aspect crucial dans les réseaux informatiques afin de garantir l’organisation, l’extensibilité et surtout l’efficacité d’un réseau. L’administrateur réseau doit pour ce faire choisir la méthode et les outils adéquats au cas de figure face à lui.

Cette période de stage nous a permis d’abord de faire une étude détaillée du réseau informatique de l’Université Virtuelle de Côte d’Ivoire, et de révéler les dysfonctionnements présentés par ledit réseau. Ensuite, nous avons essayé de proposer, en trois grandes étapes, une solution structurée aidant la société à rendre rapidement réutilisable un segment ou l’ensemble de son réseau et des outils pour faciliter le diagnostic du problème. Enfin, nous avons appliqué cette solution pour rétablir les communications entre machines d’un même VLAN, simulée avec succès par le logiciel packet tracert.

Toutefois, notre étude s’est uniquement focalisée sur la couche accès réseau du modèle TCP/IP rendant le processus de dépannage performant quand il s’agit des réseaux de petites tailles qui utilise exclusivement ladite couche. Pour améliorer notre travail, il faut y inclure l’étude des couches supérieures (réseau, transport et application). Ainsi, on pourra aisément rechercher et résoudre plus de problèmes sur des réseaux complexes.

Nous comptons utiliser cette connaissance du fonctionnement des couches réseaux pour évoluer dans le domaine de la cybersécurité et de l’Internet des objets (IoT).

Références Bibliographiques et Webographiques

[1] Philippe Atelin « Réseaux informatiques - Notions fondamentales », Eni éditions, 2009.

[2] Aurélien Roux , Djillali Seba « Cisco - Maîtrisez la configuration des routeurs et des commutateurs», Eni éditions, 2005.

http://cisco.goffinet.org/ :Ce site a pour objectif de fournir des informations complémentaires aux étudiants des Académies Cisco dans le cadre des cours CCNA.

https://www.nyuplanet.eu : Identique au précédent

https://www.wiresharkbook.com :Site de documentation sur wireshark

http://www.frameip.com/ce site de partage des connaissances du monde TCP/IP

http://www.cisco.com/web/learning/netacad/course_catalog/PacketTracer.html : Lien d’apprentissage de simulateur Cisco Packet Tracer http://www.commentcamarche.net/: cours et forum de discussion

Annexes

Organigramme et Localisation de l’UVCI

Processus détaillés de la Collecte d’informations

Test de connectivité avant implémentation

Configuration des adresses IP

Test de connectivité après Implémentation